Selbst im heutigen Cloud-Zeitalter muss jede Ressource, sei es eine EC2-Instanz, eine VPC-Lambda-Bereitstellung, ein API-Gateway oder eine RDS-Datenbank, irgendwie zugänglich sein. Häufig erfolgt der Zugriff außerhalb der VPC, die die Ressource hostet, oder die Komponente selbst muss eine Verbindung zu Peering-Netzwerken herstellen. Oft ist eine Harmonisierung der IP-Adressen erforderlich. IPAM von Amazon bietet Netzwerk- und Systemadministratoren einen automatisierten IP-Management-Workflow, der ihren Verwaltungs- und Überwachungsaufwand verringert.

AWS kündigte den Amazon VPC IP Address Manager (IPAM)-Service auf seiner jährlichen re:Invent-Veranstaltung in Las Vegas in 2021 an. IPAM wurde entwickelt, um die Einschränkungen tabellenbasierter, selbst entwickelter IP-Planungsanwendungen zu überwinden und hochspezialisierte und teure Anwendungen für das IP-Address-Management zu ersetzen.

Mit IPAM ist es möglich, IP-Adressräume von Unternehmen nach Routing, Sicherheit und Geschäftsregeln zu organisieren. Durch die API-Aktionen von AWS IPAM kann die Zeit für das Onboarding neuer Anwendungen von Stunden auf wenige Sekunden reduziert werden. AWS IPAM kann in AWS Organizations bereitgestellt werden und bietet eine detaillierte Überwachung der verwendeten IP-Adressen, inklusive Ort und Zeit für einen Zeitraum von bis zu drei Jahren.

Die Verwaltung öffentlicher IP-Adressräume mit eigenen IP-Adressen (BYOIP) ist ebenfalls möglich.

IT-Abteilungen müssen ihren Anwendungsteams so viele Benutzerfunktionen wie möglich zur Verfügung stellen. Gleichzeitig müssen sie die Kontrolle über technische Lösungen und Sicherheit behalten.

In großen Unternehmen ist ein manuelles IP Address Management nicht mehr möglich. Herkömmliche IP-Planungsanwendungen enthalten benutzerdefinierte, komplexe Logiken ohne die erforderlichen Abstraktionen, um Benutzern einen API-Zugriff zu bieten. Diese Einschränkung führt häufig zu Bereitstellungsprozessen, bei denen eine entworfene Lösung IP-Adressräume von bestimmten IT-Abteilungen anfordern muss. Folglich gibt es keine Möglichkeit, eine Self-Service-Funktionalität für Projekte zu erstellen, und die Zeit zum Einrichten der Umgebung ist unverhältnismäßig lang.

Einer unserer Kunden verwendet AWS Direct Connect, eine dedizierte Netzwerkverbindung für seine lokalen Unternehmensnetzwerke. Der Netzwerkbereich besteht aus gemeinsam genutzten VPCs, die von mehreren Kunden verwendet werden, mit der Option, Workloads in dedizierten Subnetzen und VPCs sowie zentralen VPCs wie Ausgangs-VPCs zu isolieren. Der Netzwerkbereich erstreckt sich über mehrere Regionen. Die Verwaltung der dedizierten VPCs wird an bestimmte Systemteams delegiert.

Ein häufiges Szenario sind Workloads, die eine Verbindung von oder zu lokalen Setups erfordern und IP-Adressen verwenden müssen, die mit dem lokalen Unternehmensnetzwerk harmonisiert sind. Im Laufe der Zeit ist die AWS-Umgebung gewachsen. Sie besteht nun aus mehreren CIDRs zwischen den Größen /16 und /19, die mehreren VPCs zugeordnet sind.

Darüber hinaus werden private IP-Adressräume, die nicht harmonisiert sind, für Ressourcen verwendet, die nicht mit dem lokalen Netzwerk kommunizieren müssen.

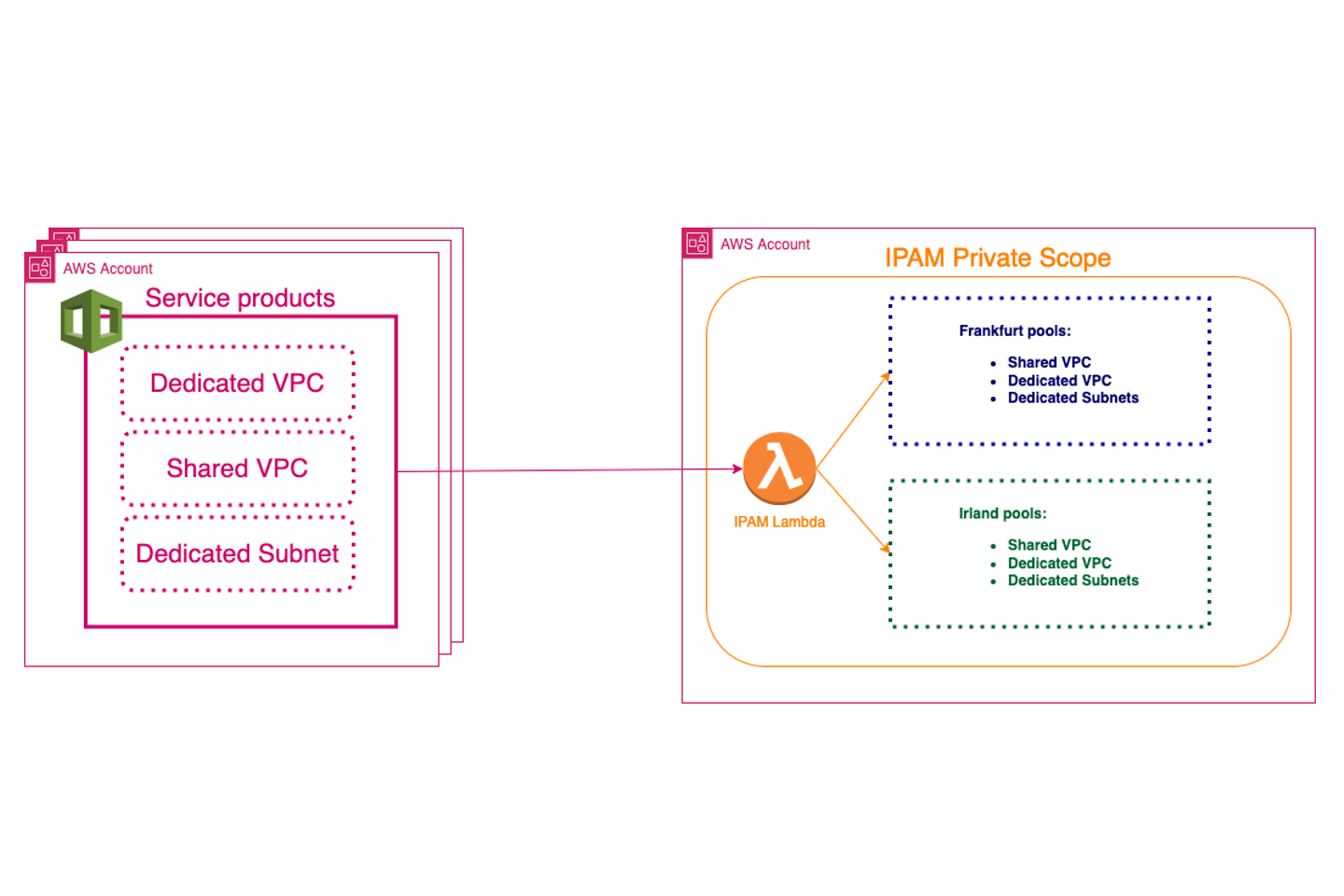

Wir haben den AWS Service Catalog als Frontend verwendet, um eine Self-Service-Funktionalität für Benutzer bereitzustellen. Der Katalog basiert auf der von uns häufig implementierten Infrastructure-as-Code-Lösung (IaC) CloudFormation.

Wir haben die folgenden IP-Pools erstellt und IPAM-Gebietsschemata verwendet, um Pools auf höchster Ebene zu definieren oder Pools an Regionen zuzuweisen.

IPAM wird in einem separaten AWS-Konto bereitgestellt. Derzeit ist die einzige verfügbare native Integration in IPAM die VPC-Integration, bei der der angeforderte IP-Pool und die erforderliche Größe des Netzwerks (Netzmaskenlänge) definiert werden können.

Da wir jedoch auch dedizierte Subnetze unterstützen müssen, haben wir uns für die Erstellung von Lambda-Funktionen vor IPAM entschieden. Diese Funktionen werden über angepasste Ressourcen der AWS CloudFormation bereitgestellt. Beispiel:

Resource

GetCnCIDR:

Type: Custom::GetCnCIDR

Properties:

ServiceToken: !Ref IpamFunctionArn

Description: !Join ['', [!Ref 'AWS::AccountId', ' - vpc - ', !Ref VpcNamePrefix, '-', !Ref VpcCounter]]

CnCidrMask: !Ref CnCidrMask

DeleteCnCIDR:

Type: Custom::DeleteCnCIDR

Properties:

Authorizationkey: !Ref CustomerAuthorizationKey

IpamPoolAllocationId: !GetAtt GetCnCIDR.Returned_IpamPoolAllocationId

Cidr: !GetAtt GetCnCIDR.Cidr

CreationDate: !GetAtt GetCnCIDR.CreationDate

ServiceToken: !Ref IpamFunctionArn

Damit der CloudFormation-Löschvorgang funktioniert, müssen wir beim Erstellen des Stacks die Zuweisungs-ID anfordern. Für die Löschung wird die Methode release_ipam_pool_allocation benötigt.

Ressourcenbasierte AWS Lambda-Richtlinien schützen den Zugriff, über den die Lambda-Funktionen aufgerufen werden können.

,,IPAM bietet eine einheitliche Betriebsansicht und ermöglicht es Ihnen, IP-Adressen über AWS-Regionen und Konten hinweg zu verwalten.“

Mit AWS IPAM ist es einfach, tabellenbasierte IP-CIDR-Zuweisungen zu ersetzen, Self-Service-Networking zu ermöglichen und Einblicke in die Ressourcen zu geben, indem man IP-Adressräume über mehrere Konten und Anwendungen hinweg verwendet. Organisationen können IP-Adressen global, überregional, kontoübergreifend und auch für Nicht-AWS-Workloads verwalten.