La interconexión de TI y TO en la producción conlleva riesgos de seguridad para el sector automotriz. Varios grandes fabricantes de automóviles se han visto afectados por ciberataques en los últimos años. Esto generó interrupciones operativas, caídas de sistemas y pagos de rescate. En este blog te mostramos cómo los fabricantes de automóviles pueden proteger su producción mediante medidas de seguridad específicas. También podrás leer qué planean los fabricantes de automóviles mundiales.

La convergencia de la tecnología operativa (TO) y la tecnología de la información (TI) no es nada nuevo. Una integración estrecha de ambas áreas ayuda a la mayoría de los sectores —incluyendo manufactura, energía y suministros, petróleo y gas, así como la automoción— a eliminar ineficiencias y mejorar la toma de decisiones. Hoy en día, muchas empresas industriales y de producción usan, por ejemplo, datos de sensores y análisis avanzados para detectar posibles fallas en los sistemas. Este mantenimiento predictivo reduce tiempos de inactividad, mejora el rendimiento de las instalaciones y prolonga la vida útil de la maquinaria. Las múltiples ventajas impulsan a las empresas a invertir en una conexión aún más estrecha entre TI y TO, y a expandir sus iniciativas de transformación digital. El mercado de TI y TO está creciendo y alcanzará un volumen de más de un billón de dólares para 2030. En 2023, el volumen del mercado fue de 720.000 millones de dólares.1

Con la creciente adopción de la industria 4.0 y la fabricación inteligente, también aumenta el uso de sistemas de Supervisory Control and Data Acquisition (SCADA). SCADA es un sistema clave para supervisar y controlar procesos industriales, que conecta sistemas de TI y TO. Según un informe, se espera que el mercado mundial alcance los 31.400 millones de dólares en 2034, frente a 10.500 millones en 2024, lo que representa una tasa de crecimiento anual promedio del 11,5 %.2

Como la mayoría de las empresas industriales, los fabricantes de automóviles están impulsando la integración de TI y TO. El grupo automotriz alemán BMW, por ejemplo, ha interconectado estrechamente TI y TO como parte de su transformación a la industria 4.0. La empresa ha integrado robótica y realidad virtual con gemelos digitales, computación en la nube e inteligencia artificial (IA).

En sus plantas de Ratisbona y Spartanburg, por ejemplo, usa la realidad virtual (RV) para la planificación de producción, capacitación de empleados y evaluaciones ergonómicas. Actualmente está probando el uso de robots humanoides en tareas repetitivas para mejorar tanto la eficiencia como la seguridad.

Estas innovaciones están alineadas con la visión iFACTORY de BMW y apoyan el desarrollo de la plataforma «Neue Klasse», la arquitectura de vehículos eléctricos de próxima generación. Esta se centra en electrificación, digitalización y sostenibilidad.

Al combinar datos de TO en tiempo real con simulaciones y análisis soportados por TI, BMW optimiza ciclos de producción, reduce el tiempo de planificación y permite lanzamientos al mercado más rápidos y fluidos. La sinergia entre TI y TO impulsa la automatización y la innovación, estableciendo nuevos estándares para un entorno de fabricación conectado, eficiente y respetuoso con las personas.3

Los sistemas de producción modernos en la industria automotriz ya no están compuestos solo por máquinas. Integran dispositivos IoT, aplicaciones de software, conectividad en la nube, gemelos digitales y mucho más. Cada vez más fabricantes de automóviles integran componentes IoT para habilitar la automatización y el control de calidad, mejorar ciclos de producción y mucho más. El mercado mundial de IoT automotriz, que en 2024 alcanzó un volumen de casi 142.800 millones de dólares, podría superar los 1,197 billones de dólares en 2034. Esto representa un crecimiento anual promedio de más del 23 %.4

El fabricante de automóviles estadounidense General Motors (GM) utiliza la IA para predecir y resolver problemas relacionados con el mantenimiento. Ha incorporado sensores IoT en sus plantas de producción que capturan datos de máquinas en tiempo real. Los modelos de IA analizan estos datos y señalan posibles fallos de la maquinaria. Esto permite una planificación de mantenimiento proactiva y finalmente genera grandes ahorros de costos, ya que se reduce en un 15 % el tiempo de inactividad imprevisto.5

Además del mercado IoT, también crece el mercado global de software y electrónica automotriz, con una tasa de crecimiento anual promedio de 5,5 %. Para 2030, este alcanzará un volumen de 462.000 millones de dólares.6

Muchos fabricantes de automóviles están invirtiendo en fortalecer sus capacidades en software, vehículos eléctricos (VE) y conducción autónoma. La surcoreana Hyundai Motor Company —el tercer fabricante de automóviles más grande del mundo por capacidad de producción— invierte más de 16.000 millones de dólares en modernizar su producción y desarrollar vehículos de nueva generación. Una parte importante de ese presupuesto está destinada a ampliar sus competencias en software.7

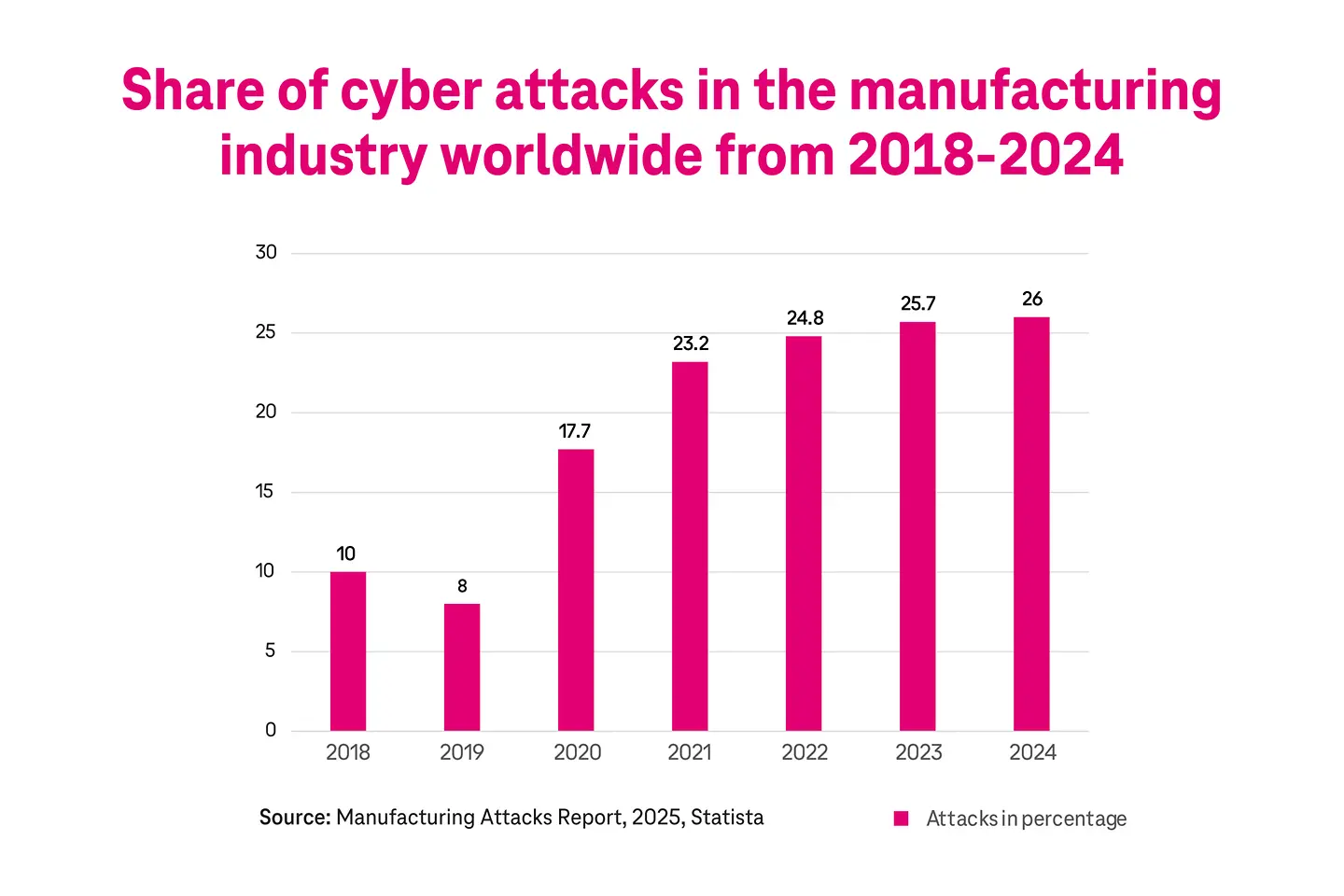

Estas cifras ilustran el rápido ritmo de cambio del sector automotriz. A medida que se incorpora más software en los vehículos, los sistemas de producción también deben adaptarse. La integración de múltiples tecnologías incrementa los riesgos para la industria automotriz, como ya se mencionó. Con máquinas, sensores IoT, dispositivos y aplicaciones en la nube interconectados a través de los niveles de TI y TO, se amplían las superficies de ataque. Cualquier vulnerabilidad en uno de estos sistemas es una posible puerta de entrada para ciberdelincuentes. De hecho, la industria manufacturera es una de las más afectadas: uno de cada cuatro ciberataques impacta al sector productivo.

Los sistemas heredados (componentes SCADA/sistemas de control industrial) en las plantas de producción a menudo no se actualizan, segmentan o protegen con mecanismos de autenticación robustos. Esto facilita los ciberataques. Muchas empresas automotrices no gestionan adecuadamente los parches, lo que puede provocar costosos tiempos de inactividad. Cada minuto de interrupción en la producción causa una pérdida promedio de 22.000 dólares. En un año, esto representa una pérdida potencial de hasta 50.000 millones de dólares.8

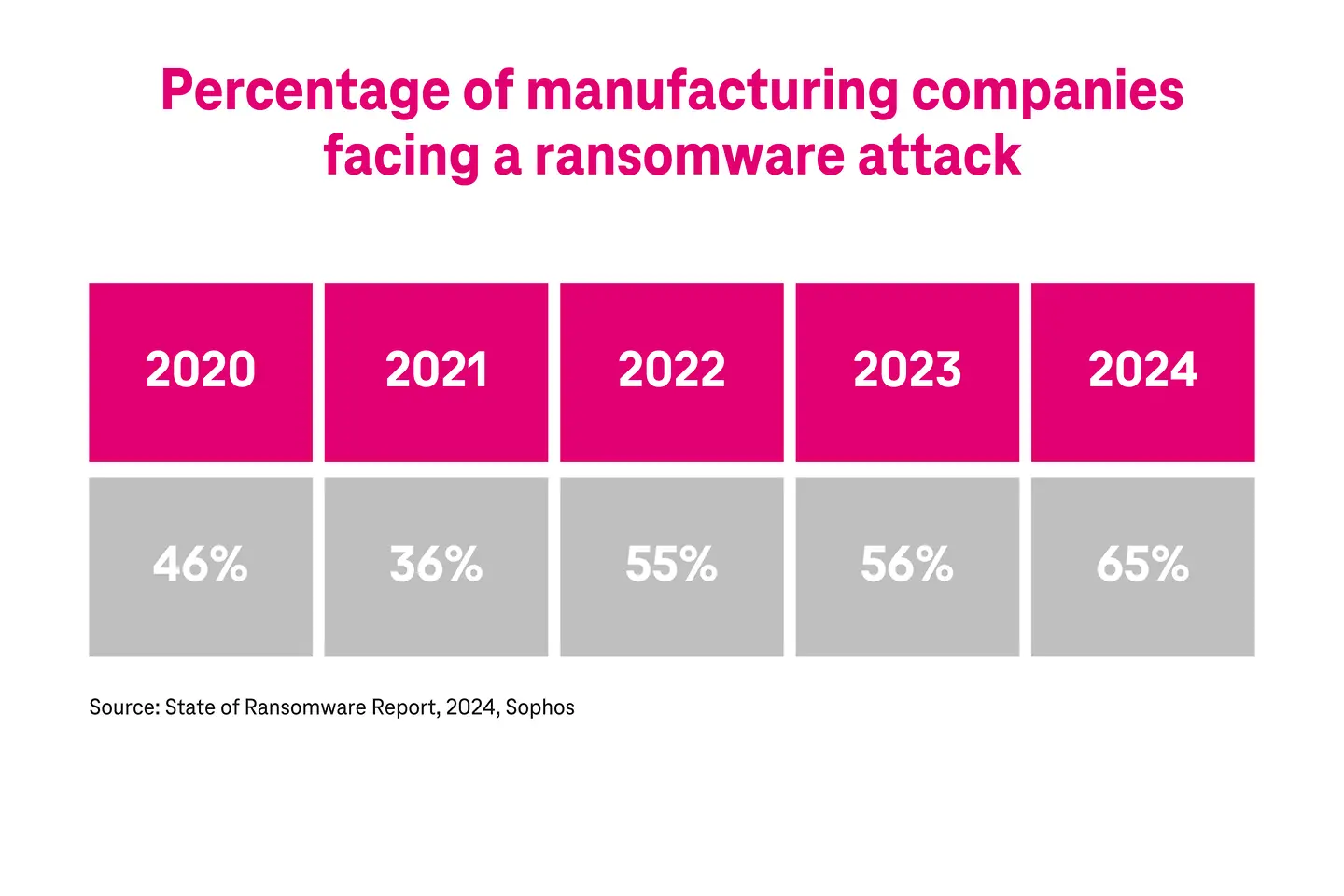

En 2025, el 65% de las empresas manufactureras se vieron afectadas por un ataque de ransomware.10

En junio de 2020, el fabricante japonés Honda fue víctima de un ataque con una variante del ransomware EKANS (Snake), que interrumpe los sistemas de control industriales (ICS). El ataque fue evidentemente muy bien dirigido, ya que el malware contenía nombres de dominio internos de Honda y direcciones IP codificadas de manera fija. El ransomware probablemente penetró a través de un punto de acceso remoto sin protección, lo que permitió a los atacantes instalarlo manualmente.

EKANS paralizó procesos críticos de ICS, encriptó sistemas y los aisló mediante cambios en el cortafuegos. Como consecuencia, Honda tuvo que parar la producción en varias plantas a nivel mundial, incluyendo Japón, Norteamérica y Europa.

Aunque no se confirmó ninguna filtración de datos ni se pagó ningún rescate, el ataque causó considerables trastornos en las operaciones. Esto pone de manifiesto los riesgos que implica la convergencia de TI y TO, y la necesidad de contar con una segmentación de red robusta y detección de amenazas. Es probable que las pérdidas de producción debidas al ataque hayan costado a Honda varios millones de dólares. Sin embargo, la empresa aún no se ha pronunciado al respecto.9

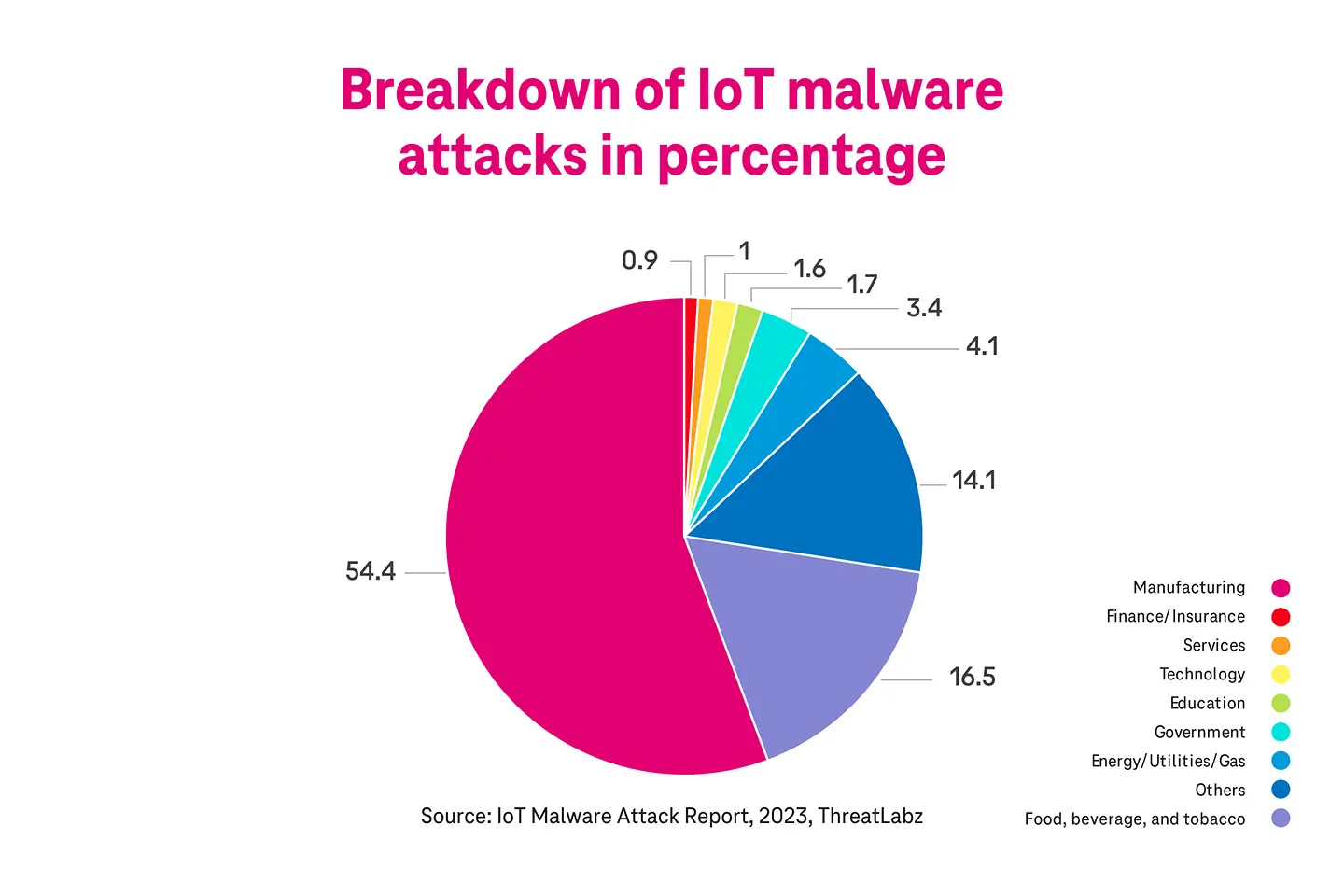

Existen varios puntos de ataque, como sensores y dispositivos IoT sin protocolos de seguridad. Los ciberataques basados en IoT siguen aumentando. Un informe de ThreatLabz revela que la cantidad de ataques IoT con malware aumentó en un 400 %. El sector manufacturero es el más afectado, ya que utiliza la mayor cantidad de dispositivos IoT. El gráfico muestra un desglose de los ataques por sector.11

El sector manufacturero, y en particular la industria automotriz, depende en gran medida de una compleja cadena de suministro con muchos proveedores. A menudo, una vulnerabilidad en la cadena de suministro es la causa de ciberataques. Alrededor del 67 % de los ataques contra la industria automotriz se originan allí.12

Si el software usado por cientos de concesionarios de automóviles se infecta con malware, esto puede causar interrupciones y tiempos de inactividad en todas las empresas que lo usan. Suena a ciencia ficción, pero ya ha sucedido exactamente así.

Un ataque de ransomware contra CDK Global causó un daño significativo a concesionarios en Estados Unidos. Los atacantes paralizaron los sistemas centrales de gestión de concesionarios (Dealer Management Systems, DMS), mediante los cuales miles de concesionarios manejan sus procesos de ventas, inventario y financiamiento. Los atacantes, probablemente del grupo de ransomware BlackSuit, lograron explotar vulnerabilidades en los sistemas internos de CDK mediante phishing o credenciales hackeadas, y, posteriormente, cifraron infraestructura crítica.

Más de 15.000 concesionarios se vieron afectados por los cortes y tuvieron que suspender ventas, citas de servicio y transacciones con clientes. CDK tuvo que apagar sus sistemas durante varios días y restaurarlos de manera gradual. Según informes, la empresa también negoció con los chantajistas. Este incidente demuestra que las plataformas de TI centralizadas en el comercio automotriz son muy vulnerables. Esto llevó al sector a reevaluar los riesgos que plantean los proveedores externos, introducir controles de acceso más estrictos y mejorar la preparación para responder a incidentes (Incident Response Readiness).13

Con la creciente conectividad a la nube, SCADA, controladores lógicos programables (PLC) y herramientas de acceso remoto, los ataques ocurren a distancia con cada vez más frecuencia. De hecho, más del 90 % de los incidentes cibernéticos en el sector automotriz son el resultado de ataques remotos.14

Por ejemplo, los atacantes pueden aprovechar una vulnerabilidad en el VPN de un proveedor usado para tareas de mantenimiento. Una vez dentro del sistema, se mueven lateralmente a través de la red plana hacia los sistemas SPS y SCADA de la planta, interrumpen el funcionamiento de los robots y paralizan la producción, todo ello sin haber puesto un pie en las instalaciones.

Las medidas de seguridad inadecuadas son un grave riesgo. El resultado pueden ser interrupciones operativas, tiempos de inactividad, daños a la reputación, costos millonarios y problemas de conformidad. Para evitarlo, las empresas automotrices tienen que invertir en su seguridad.

La microsegmentación consiste en dividir las redes en zonas más pequeñas y aisladas. Entre estas áreas se aplican controles de acceso estrictos. En la producción de vehículos, este enfoque evita que los atacantes, que penetran, por ejemplo, a través de una computadora conectada con un proveedor o un robot de prueba, se muevan lateralmente hacia infraestructuras operativas críticas como sistemas SPS o SCADA. En este caso, se sigue el principio del menor autorización, limitando así el impacto de una brecha de seguridad.

En el ataque de ransomware contra Honda, por ejemplo, los efectos habrían sido mucho menores si hubiera existido una segmentación de este tipo. Una separación entre sistemas de TI y TO habría impedido que el malware se propagara a los sistemas de producción. De esta forma, la interrupción de los sistemas de producción centrales se habría limitado y la operación en áreas no afectadas podría haber continuado.

Secure Access Service Edge (SASE) combina funciones de red y seguridad en un servicio nativo en la nube. Este protege a los usuarios remotos y a las plantas de producción mediante políticas unificadas. En el marco del enfoque SASE, una red segura de Zero-Trust Network Access (ZTNA) garantiza que, por principio, ningún dispositivo ni usuario sea considerado confiable por defecto, ni siquiera dentro de la propia red. En las fábricas de automóviles que usan diagnósticos remotos, mantenimiento a distancia por parte de proveedores o sistemas de producción con conexión a la nube, SASE asegura un acceso seguro y autenticado con monitoreo y registro en tiempo real.

Las pruebas de penetración simulan ataques realistas para descubrir vulnerabilidades explotables en sistemas de TI y TO. Así, las plantas de producción pueden detectar riesgos, como puertos abiertos en controles de robots o servicios de acceso remoto mal configurados. Los ejercicios regulares de los equipos de emergencia prueban la resiliencia, no solo a nivel de sistemas, sino también de procesos y personal. Esto mejora considerablemente la seguridad general.

La gestión de vulnerabilidades es esencial para rastrear, priorizar y eliminar errores de software en entornos de producción. Dada la larga vida útil de instalaciones y software, una gestión eficaz de vulnerabilidades asegura la entrega oportuna de parches, tanto en sistemas de TO heredados como en modernas aplicaciones en la nube. Así, los atacantes encuentran menos puntos de entrada para el ataque.

Como la mayoría de los ataques basados en IoT se dirigen a la industria manufacturera, sería un gran avance que los fabricantes pudieran identificar y cerrar brechas de seguridad mediante la gestión de vulnerabilidades y las pruebas de penetración. Algunos fabricantes de automóviles reciben ayuda externa para ello. El gigante automovilístico japonés Toyota (Toyota y Lexus) colaboró con HackerOne para corregir vulnerabilidades.

El programa está diseñado para reforzar la ciberseguridad detectando vulnerabilidades en aplicaciones web, interfaces de programación de aplicaciones (API) y sistemas backend antes de que los atacantes puedan aprovecharse de ellas. De este modo, Toyota pudo prevenir brechas de seguridad y eliminar amenazas graves. Por ejemplo, se descubrió un error en una API que habría convertido a los sistemas internos de proveedores en un blanco fácil.

La seguridad de dispositivos y el cifrado protegen los terminales, como interfaces humano-máquina (HMI), laptops de técnicos y sensores IoT. En fábricas de automóviles con gran cantidad de dispositivos conectados, el cifrado completo de discos, el arranque seguro y las verificaciones de integridad del firmware garantizan que, incluso en caso de robo o hackeo de los dispositivos, los datos críticos y rutas de control permanezcan protegidos.

Los sistemas de detección de anomalías usan aprendizaje automático para monitorear el tráfico de red y el comportamiento del sistema en busca de desviaciones con respecto a los patrones normales. En la producción de automóviles es clave detectar comandos inusuales hacia un brazo robótico o flujos de datos inesperados entre sistemas TI y TO. Una detección rápida detiene los ataques antes de que puedan propagarse.

Las evaluaciones de seguridad de TO abarcan la arquitectura individual, los dispositivos utilizados y los riesgos propios de cada entorno operativo. Estas identifican protocolos inseguros, firmware sin parches y falta de segmentación que podrían poner en riesgo el proceso de producción. Además, aseguran el cumplimiento de normas del sector como ISA/IEC 62443 y permiten crear una hoja de ruta para proteger los sistemas de producción.

Otra línea de defensa importante es la copia de seguridad y recuperación de datos. Los fabricantes de automóviles deben usar copias de seguridad inmutables, segmentadas, almacenadas offline o en bóvedas segura, para posibilitar una rápida recuperación en caso de un ataque de ransomware o una falla del sistema. Sin una recuperación fiable, incluso una pequeña brecha de seguridad puede provocar considerables retrasos en la producción. Las copias de seguridad confiables también reducen en la mayoría de los casos los costos de pago de rescates y merman el impacto de los atacantes. Además, permiten a una empresa mantener sus operaciones comerciales en caso de ataque.

En conjunto, estas medidas de seguridad conforman una protección multicapa para la producción automotriz moderna. Como los entornos de producción son cada vez más interconectados y basados en datos, contar con una estrategia que vincule TI y TO es esencial para garantizar la resiliencia y la continuidad del negocio.

T-Systems puede ayudarte a desarrollar una estrategia de seguridad robusta, mejorar tu seguridad, aumentar tu resiliencia y garantizar la conformidad con las regulaciones. T-Systems aprovecha su experiencia de décadas en el trabajo con fabricantes líderes de automóviles en Europa y a nivel global. Con más de 4.000 expertos en automoción y seguridad, y más de 15 Security Operations Centers (SOCs), aseguramos tu arquitectura de TI y TO para reducir el número de ciberataques, mitigar su impacto y construir sistemas conformes.

Si quieres saber qué soluciones de seguridad son adecuadas para tus sistemas, contáctanos hoy mismo.

1 IT-OT Convergence Themes, 2024, IoT Analytics

2 SCADA Market Size, 2025, Precedence Research

3 BMW & Industry 4.0, 2024, Technology Magazine

4 Global IoT Market Report, 2025, Market US

5 General Motors & AI, 2024, Orgevo Consulting

6 Automotive Software and Electronics Market, 2023, McKinsey Company

7 Hyundai Motor Investment, 2025, Domain B

8 Costs of Unplanned Downtime, 2022, Forbes

9 Ransomware Attack on Honda, 2023, Control Engineering

10 State of Ransomware in Manufacturing, 2024, Sophos

11 ThreatLabz Report, 2023, Zscaler

12 Automotive Cyber Security Statistics, 2025, Market US

13 Global Auto DMS Hack, 2024, CACM

14 Automotive & Smart Mobility - Cyber Security Report, 2025, Upstream