Les cyberattaques sont un problème persistant. C’est pourquoi les responsables de la sécurité des systèmes d’information (RSSI) demandent des budgets plus élevés et davantage d’outils pour protéger l’infrastructure. Mais ce dernier point n’est pas toujours synonyme de sécurité accrue. Une « plateforme de sécurité » pourrait-elle être la solution ? Nous répondons à ces questions et à d’autres. Découvrez comment les entreprises améliorent leur rendement et simplifient leur sécurité de l’information opérationnelle (SecOps).

La vitesse et l’ampleur croissantes des cyberattaques au cours des dernières années sont alarmantes. D’ici à la fin de l’année 2025, on estime que le coût mondial de la cybercriminalité atteindra le chiffre vertigineux de 10,5 billions de dollars US. Et ce chiffre devrait encore augmenter dans les années à venir.1

Le coût moyen d’une violation de données s’élevait à 4,88 millions de dollars US en 2024. Cela montre à quel point il est important que les entreprises se consacrent à la cybersécurité.2 Heureusement, de nombreuses entreprises le font désormais – les RSSI pressent de plus en plus les directeurs à prioriser la cybersécurité.

Un changement de mentalité s’opère dans de nombreux conseils d’administration et les budgets consacrés à la sécurité augmentent.3 Gartner estime que les dépenses en matière de sécurité étaient d’environ 183 milliards de dollars US en 2024. Selon les prévisions, elles devraient augmenter de 15 % pour atteindre 212 milliards de dollars US d’ici fin 2025.4

L’augmentation des dépenses s’explique par le fait que les entreprises utilisent de plus en plus les technologies du cloud et l’IA générative. Ces deux éléments élargissent la surface d’attaque et constituent des portes d’entrée pour les pirates.

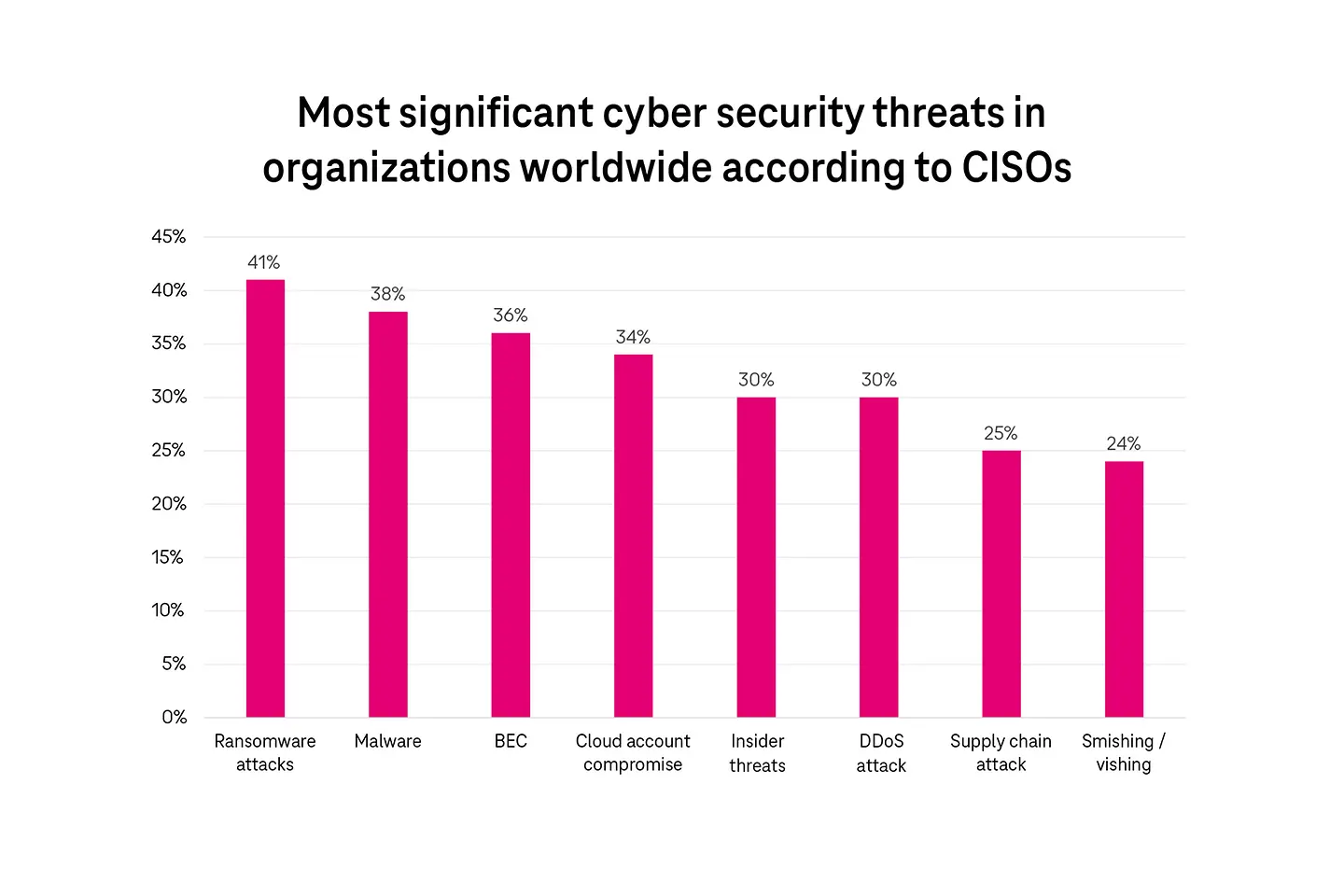

Les RSSI sont particulièrement préoccupés par les attaques de ransomware, suivies par les logiciels malveillants et la compromission de la messagerie professionnelle (BEC). D’autres menaces courantes sont la compromission de comptes cloud, le phishing, les menaces internes, les attaques de la chaîne d’approvisionnement et les attaques DDoS (Distributed Denial of Service).5

Pour faire face à ces menaces, les équipes de sécurité déploient une série de solutions telles que Endpoint Detection and Response (EDR), passerelles de sécurité de la messagerie, pare-feu, Cloud Access Security Brokers (CASB), Identity and Access Management (IAM), l’authentification multifactorielle (MFA), Data Loss Prevention (DLP), solutions de chiffrement et bien d’autres.

Mais cela conduit à l’utilisation d’un trop grand nombre de solutions individuelles. En moyenne, les entreprises utilisent plus de 80 outils de sécurité provenant de 29 fournisseurs différents.6 Mais le fait de disposer de plus d’outils ne facilite pas la vie du RSSI, bien au contraire. Les outils de sécurité génèrent un flot d’alertes qui poussent les équipes de sécurité et les analystes à la limite de leurs capacités.

Les fausses alertes représentent une charge importante pour les équipes de sécurité. 76 % des professionnels de la sécurité affirment que les alertes de faible priorité et les fausses alertes ralentissent leur travail. Il est plus qu’agaçant de voir des équipes passer des heures à se consacrer à un message d’alerte qui s’avère être une fausse alerte.7

Une avalanche d’alertes peut faire passer à côté d’alarmes critiques. Les équipes n’ont tout simplement pas le temps de vérifier chaque avertissement. L’une des attaques les plus fameuses est sans doute la cyberattaque dont a été victime le géant américain de la distribution Target. Celui-ci s’est produit parce que l’équipe de sécurité avait ignoré un message d’avertissement. Les employés ont cru à tort qu’il s’agissait d’une fausse alerte, qui s’est avérée être une véritable menace par la suite. La faille de sécurité a entraîné le vol de données de 40 millions de cartes de fidélité. La chaîne de magasins a dû payer plus de 18 millions de dollars US d’amende.8

Ce cas le montre : Les alertes seules n’ont aucun effet si les équipes de sécurité n’ont pas une vue d’ensemble. Plus d’outils de sécurité signifient plus d’alertes, mais cela ne conduit pas nécessairement à une meilleure protection. C’est notamment le cas lorsque les outils ne communiquent pas entre eux ou ne fournissent pas d’informations contextuelles. La fusion de données isolées provenant de différents outils est laborieuse et nécessite un niveau élevé d’expertise. De plus, le secteur de la cybersécurité continue de souffrir d’une importante pénurie de personnel. Le personnel en place est constamment surchargé. Il y a actuellement plus d’un million de postes non pourvus dans le domaine de la cybersécurité dans le monde.9

L’utilisation de nombreux outils de sécurité différents pose des défis aux entreprises, comme :

Plus la sécurité est complexe, plus le rendement est faible. Pour de nombreux outils de sécurité, les fonctions se chevauchent, ce qui augmente le coût total. Environ 80 % des cadres doivent réduire les coûts. Les nouvelles menaces, un environnement d’outils fragmenté et un paysage de fournisseurs de plus en plus confus compliquent considérablement la tâche. La gestion et le renouvellement de différents contrats, tout comme la garantie de la conformité juridique, augmentent encore la charge administrative.

L’absence d’un outil intégré et la fragmentation excessive rendent l’automatisation difficile et retardent la détection des menaces. Les chiffres suivants sont révélateurs :

Qu’est-ce qui peut faciliter le travail des équipes de sécurité ? La réponse est : des alertes moins nombreuses et groupées, un tableau de bord centralisé, une meilleure visibilité, des réactions automatiques, une détection plus rapide et bien plus encore. En fin de compte, les RSSI veulent réduire la complexité opérationnelle et le coût total de possession (Total Cost of Ownership ou TCO) et obtenir un meilleur rendement dans la sécurité.

Les équipes de sécurité s’accordent à dire qu’une plateforme de sécurité consolidée avec IA, fonctions automatisées et alertes en temps réel peut simplifier les opérations de sécurité et réduire la charge de travail. Ce qui semblait utopique il y a quelques années est aujourd’hui possible sans problème. Des entreprises de sécurité comme Palo Alto Networks adoptent déjà l’approche basée sur une plateforme. Elles rassemblent différentes fonctions afin de permettre aux entreprises de consolider leurs solutions et de réduire la complexité.

L’époque où une entreprise devait acheter le pare-feu d’un fournisseur, la solution de sécurité cloud d’un autre et, en plus, un outil séparé pour la Cloud Detection and Response est révolue. Lorsque ces fonctions sont fournies sur une plateforme intégrée, les équipes de sécurité peuvent travailler plus efficacement et réagir de manière efficiente aux menaces.

Faut-il donc simplement regrouper des produits et les vendre à un prix réduit ? Pas du tout ! La plateformisation (ou une approche basée sur une plateforme) va bien au-delà. Dans une plateforme intégrée, les outils sont conçus pour fonctionner de manière transparente comme un seul système.

Même si le simple regroupement est plus économique sur le papier, une plateforme a l’avantage d’intégrer les fonctions et de permettre la consultation des données sur l’ensemble des solutions. Cela permet des opérations plus fluides et une réaction plus rapide aux menaces. C’est pourquoi l’approche basée sur une plateforme est en fin de compte le meilleur choix pour les entreprises.

Nikesh Arora, CEO de Palo Alto Networks, souligne régulièrement dans des interviews et sur les médias sociaux à quel point une plateforme intégrée avec un seul espace de gestion et de directives peut contribuer à réduire le problème de la complexité et de la configuration dans les entreprises. Les plateformes de sécurité de Palo Alto Networks comprennent des solutions de premier ordre qui permettent de réagir plus rapidement aux menaces, de réaliser d’importantes économies et de réduire les coûts totaux d’exploitation.

Dans le domaine de la cybersécurité, l’approche basée sur une plateforme est encore nouvelle, contrairement au reste du secteur informatique. Par exemple, Salesforce propose une plateforme de gestion de la relation client (GRC) avec des modules pour le contact avec les clients et le service client. Microsoft fournit des applications de collaboration et de productivité dans un écosystème unifié. Oracle propose des outils de gestion financière et de Supply Chain dans le cadre d’un ensemble d’applications intégrées.

Ce qui distingue ces plateformes des autres, c’est leur capacité à fournir plusieurs fonctions commerciales de manière intégrée. Cela simplifie les processus et augmente l’efficacité.

Une plateforme de sécurité intégrée offre une valeur ajoutée considérable à votre entreprise. Voici quelques avantage :

Une enquête menée auprès d’entreprises ayant mis en place une plateforme de sécurité a révélé ce qui suit :

Actuellement, Palo Alto Networks propose trois plateformes d’intelligence artificielle (IA) et d’apprentissage automatique (ML) :

Ces plateformes prennent en charge la détection, la prévention et la défense automatisées contre les menaces. Chacune de ces plateformes offre les fonctionnalités de différents produits de sécurité autonomes, mais qui sont ici étroitement intégrés. Cela simplifie les processus et augmente l’efficacité.

Colgate-Palmolive, un groupe de biens de consommation basé aux États-Unis, protège son processus de production avec une plateforme de sécurité intégrée. Grâce à cette approche, l’entreprise a désormais une meilleure visibilité sur son réseau et son infrastructure informatique. Le SOC fonctionne ainsi beaucoup plus efficacement. La plateforme a amélioré les performances de plus de 900 applications cruciales.

Elle bloque plus de 200 000 menaces par mois et réduit considérablement les risques de sécurité. Au total, six outils de sécurité différents sont intégrés dans une seule plateforme et une seule console. Les processus d’exploitation ont ainsi pu être simplifiés et la collaboration améliorée.12

Outils de sécurité intégrés :

Plusieurs entreprises sont en train de mettre en place une plateforme de sécurité complète afin de réaliser leurs objectifs de sécurité. Par exemple, Grupo Bimbo, le premier groupe mondial de boulangerie, a réduit efficacement les risques de sécurité et simplifié ses opérations grâce à l’introduction de la plate-forme de sécurité de Palo Alto Networks. L’entreprise économise environ 100 000 dollars US par mois grâce à la suppression de nombreux produits individuels. Il dispose de processus de sécurité automatisés qui réduisent le temps moyen de résolution des problèmes (MTTR) de plusieurs jours à seulement une heure.13

de plus en plus d’entreprises repensent leur stratégie de sécurité et envisagent de consolider leurs produits de sécurité. Les utilisateurs de la plateforme peuvent réaliser ce qui suit :

En tant que fournisseur renommé de services de sécurité managés (MSSP), T-Systems aide les départements informatiques à mettre en œuvre une stratégie de plateforme complète. Dans le cadre de nos services de conseil et d’évaluation en matière de sécurité, nous identifions les risques et les vulnérabilités qui pourraient avoir un impact sur la continuité des activités et la réputation des entreprises. En tant que conseillers stratégiques expérimentés, nous permettons aux entreprises d’intégrer leurs solutions de sécurité dans une plateforme unifiée et de les surveiller de manière transparente 24 heures sur 24. Avec huit centres d’opérations de sécurité (SOC) internationaux, 2400 experts en sécurité et notre présence mondiale, nous sommes idéalement placés pour intégrer de manière transparente les plateformes de sécurité de Palo Alto Network (PANW) et vous apporter le maximum d’avantages.

Avec les services de sécurité de T-Systems, les entreprises peuvent :

Nos solutions de sécurité avancées garantissent l’évolutivité des architectures de sécurité et leur pérennité face aux menaces futures. Managed Detection and Response (MDR) permet de détecter et de contrer les menaces en temps réel. Le Framework SASE intègre la sécurité du cloud et la protection du réseau. La microsegmentation limite la liberté de mouvement latéral afin de prévenir les menaces internes. Les tests d’intrusion automatisés identifient et éliminent les vulnérabilités.

Ayez une longueur d’avance sur les attaquants grâce aux plateformes de sécurité basées sur l’IA et à l’expertise de T-Systems et Palo Alto Networks.

1 Cyber Crime Statistics, 2025, Astra Security

2 Data Breach Report. 2024, IBM

3 Global Digital Trust Insights Survey, 2024, PWC

4 Security Spending Forecast, 2024, Gartner

5 Cyber Security Threats, 2024, Statista

6 Capturing the Cybersecurity Dividend, 2025, IBM

7 Global SOC Study Results, 2023, IBM & Morning Consult

8 Target Data Breach, 2023, Card Connect

9 Cybersecurity Jobs Report, 2025, Cybercrime Magazine

10 Global SOC Study Results, 2023, IBM & Morning Consult

11 Capturing the Cybersecurity Dividend, 2025, IBM

12 Article client Colgate Palmolive, 2024, Palo Alto Networks

13 Article client Grupo Bimbo, 2024, Palo Alto Networks

14 Business Value of PANW Platforms, 2024, IDC