Der Run auf die Cloud hält an. Workloads auf AWS – aber gerne doch. Workloads mit sensiblen Daten auf AWS? … für die meisten Unternehmen bislang ein No Go. Unternehmen, die Innovationen realisieren und Business-Potenziale in neuen Märkten heben wollen, brauchen die Cloud. Aber sie müssen auch regulatorische Vorgaben erfüllen. Ein europäisches Dilemma. Wie kann es gelöst werden?

Das Gesundheitsumfeld in Deutschland ist in den letzten Jahren in Bewegung geraten. Die Digitalisierung und ihre Bedeutung für den Gesundheitssektor haben daran nicht geringen Anteil. Unter dem Akronym der DiGAs (kurz für digitale Gesundheitsanwendungen) entsteht ein neuer Markt mit neuen Business-Möglichkeiten.

Neben etablierten Anbietern von Gesundheitsleistungen wittern auch neue digitale Unternehmen mit Kompetenzen in der Software-Entwicklung ihre Chance, sich auf dem Markt dauerhaft zu etablieren – mit Webservices oder mobilen Apps für Diagnose und Therapie. Die ersten haben bereits die Chance ergriffen und ihre DiGAs beim Bundesinstitut für Arzneimittel und Medizinprodukte (BfArM) gelistet. Damit können Ärzte bislang gut 30 Apps (https://diga.bfarm.de/de/verzeichnis) und Webservices ihren Patienten verschreiben. Und die Krankenkassen erstatten die Kosten dafür. Die neuen DiGAs unterstützen beispielsweise Patienten mit psychischen Erkrankungen, Stoffwechselkrankheiten oder Herz-Kreislauf-Erkrankungen.

Neue Apps und Webservices? Wenn heutzutage die Diskussion auf neue Anwendungen kommt, dann ist der Gedanke an die Cloud nicht weit. Sie bietet eine breite Palette von Möglichkeiten für deren Entwicklung und Betrieb. Cloud-native Methoden wie Container und DevOps bieten vielfältige Optionen für die agile Weiterentwicklung der Dienste und deren Innovation. Dabei können Entwickler auch auf Zusatzservices aus den Cloud-Ökosystemen, beispielsweise von AWS, zurückgreifen, um das Rad nicht von Neuem zu erfinden. Und startet die App durch, skaliert die Plattform ganz einfach mit der höheren Nachfrage mit. Nicht zuletzt können auch Start-ups das finanzielle Risiko leicht stemmen – das Pay-as-you-consume-Prinzip vermeidet hohe Investitionen, indem nur Betriebskosten anfallen. Jegliches Management der Plattform entfällt – damit ist ein voller Fokus auf die eigene Wertschöpfung möglich. Ein Traum, …

… der leicht zerplatzt. In Deutschland genießen personenbezogene Daten speziellen Schutz; bei Sozialdaten und Gesundheitsdaten liegt die Latte nochmals höher. So sinnvoll der Einsatz einer US-Public Cloud aus technischer Sicht ist, so wenig vermag eine dort betriebene DiGA die Hürden für eine Zulassung im deutschen Markt zu nehmen. Neben einer Konformitätsbescheinigung zur Sicherheit und Funktionstauglichkeit erwartet das BfArM seit April 2022 zusätzlich ein Zertifikat über die Einhaltung der IT-Grundschutzkriterien nach ISO/IEC 27001. Und damit ist das Ziel des Zulassungshürdenlaufs noch nicht erreicht: Im Januar 2023 müssen die Anbieter die Datensicherheit ihrer Anwendungen durch das Bundesamt für Sicherheit in der Informationstechnik überprüfen lassen, um § 139e Sozialgesetzbuch (SGB) V zu erfüllen. Der dynamische Markt mit den Business-Optionen steht nur dem offen, der auch die Regularien erfüllen kann. Nachweisbar.

Doch welche Anforderungen stehen eigentlich konkret im Raum? Datensicherheit ist ein großes Wort. Und AWS bietet – neben einem hohen Basisschutzniveau der Cloud selber – eine Fülle von Diensten, die alle Phasen der Datensicherheit abdecken: vom präventiven Schutz über die Detektion von und die Reaktion auf Vorfälle bis hin zur Wiederherstellung der Dienste. Rein technisch sind alle Werkzeuge da, die Nutzer brauchen, um ihre Services auf AWS zu sichern. Aber regulatorische Anforderungen gehen eben darüber hinaus. Letzten Endes münden alle Compliance-Diskussionen bei den Fragen: Wo sind meine Daten? Wer hat auf sie Zugriff? Und wie kann ich das kontrollieren? Das bedarf nicht nur technischer Lösungen, sondern auch das administrative „Außenrum“ muss stimmen. Im Fall der personenbezogenen Daten, die von DiGAs verarbeitet werden, bedeutet das: Sie müssen lokal und virtuell im EWR verbleiben.

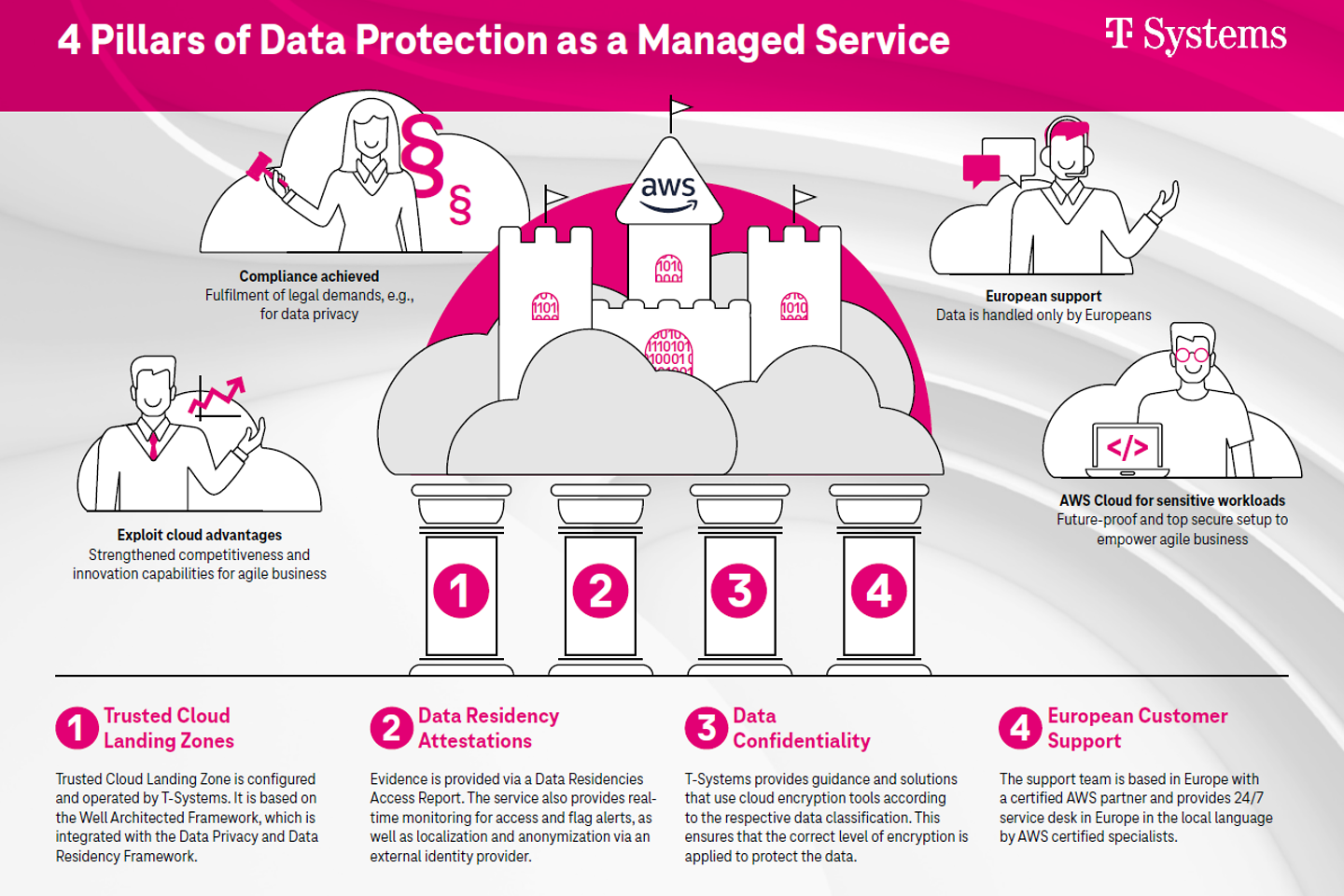

Um das sicherzustellen, waren bislang aufwändige Projekte nötig. Doch aus Sicht eines Providers, der derartige Projekte macht, zeigt sich: Viele Aufgaben, die für die Erfüllung von Compliance-Vorgaben nötig sind, wiederholen sich. Warum also nicht die Best Practices einmal bündeln und aus den unzähligen Projekten ein Produkt machen? Ein Produkt, das eine solide Grundlage für Vertraulichkeit von Daten auf AWS bietet. Und das jedem Nutzer von AWS eine schnelle Einführung eines State-of-the-Art Sicherheitsrahmens erlaubt. Mit Data Protection as a Managed Services haben wir ein solches Produkt geschaffen. Es steht auf vier Säulen, die alle relevanten Anforderungen an Sicherheit erfüllen.

Dazu gehören:

Ein schönes Komplettpaket mit Basissicherheit nach aktuellen Best-Practice-Standards, Datenhaltung in Europa und Management durch europäisches Personal, dabei verschlüsselt. Und doch bleibt eine Frage offen: Wo liegen die Schlüssel?

Verschlüsselung ist ein wichtiges Standardthema für Sicherheit in der Cloud. Um Verschlüsselung bequem zu nutzen, bieten Cloud Provider Key Management Systeme auf ihren Plattformen an. Die Integration macht die Nutzung von Verschlüsselung simpel. Doch die Einfachheit hat einen Pferdefuß: Mit der Speicherung der kryptographischen Schlüssel auf der Plattform haben die Mitarbeiter der Plattform potenziell Zugriff auf die Schlüssel. Es ist ein wenig so, als ob man einem Fremden die PIN für die EC-Karte gibt. Um dieses Risiko auszuschließen, ist es besser, Schlüssel separat, außerhalb der Plattform zu speichern. Das externe Key Management (EKM) schließt den Zugriff des Cloud-Anbieters auf Schlüssel aus.

Ein solches On-Top-Komplettpaket für Sicherheit ergänzt die Möglichkeiten von AWS und eröffnet Unternehmen die Möglichkeit, digitale Innovationen auch in regulierten Umgebungen anzubieten. Workloads mit sensiblen Daten auf AWS? Was für viele Unternehmen bislang noch ein „No Go“ war, kann mit einem solchen Paket Realität werden – nicht nur für DiGAs.