Mit über 200 Services ermöglicht AWS eine Vielzahl von Innovationen. Aber ohne richtige Konfiguration kann es zu Sicherheitslücken kommen. Daher ist es von entscheidender Bedeutung, Ihre Public Cloud-Umgebung zu sichern und zu verwalten. Der AWS Security Hub und SHARR ermöglichen einen zentralen Zugriff für Sicherheitsprüfungen, Warnungen und automatisierte Korrekturen für die gesamte AWS-Umgebung. Erfahren Sie, wie Sie ein grundlegendes Sicherheitsmanagement einrichten können, auch ohne dediziertes Sicherheitsteam oder großes Budget.

Der AWS Security Hub wird automatisch aktiviert, wenn Sie eine AWS-Organisation haben. Zu Ihrer Organisation hinzugefügte neue Konten werden automatisch im Dashboard angezeigt.

Da AWS Config-Regeln die meisten der in den verschiedenen Playbooks differenzierten Sicherheitsprüfungen enthalten, empfiehlt es sich, AWS Config für Ihre AWS-Organisation zu aktivieren.

Sobald AWS Config aktiviert ist, ist es sinnvoll, die Security Hub-Verwaltungsberechtigungen gemäß den Best Practices von AWS an ein dediziertes Sicherheitskonto zu delegieren. Ihr Sicherheitskonto gibt Ihnen im Security Hub-Dashboard einen Überblick über die gesamte Organisation.

Wenn Sie keine AWS-Organisation haben, können Sie den Security Hub manuell aktivieren.

Auf den ersten Blick sehen Sie Ihre Sicherheitsbewertung auf dem Dashboard. Sie wird als Prozentsatz von 0 bis 100 ausgedrückt und zeigt das Verhältnis von bestandenen zu aktivierten Kontrollen.

Alle Kontrollen werden für die Sicherheitsbewertung gleich behandelt; ihre jeweilige Wichtigkeit spielt bei der Berechnung keine Rolle. Weiter unten im Dashboard finden Sie jedoch die Wichtigkeit der Ergebnisse nach Regionen sortiert. Das Dashboard bietet auch Einblicke wie „Konten mit den meisten Ergebnissen (nach Ressourcentyp)“ und viele andere. Es ist auch möglich, zu anderen Service-Integrationen wie Guard Duty, AWS Inspector, AWS Macie und vielen weiteren zu wechseln.

Ohne die Sicherheitsstandards wäre der Security Hub nur halb so interessant. Sie enthalten Kontrollen, um die Compliance basierend auf den sicherheitsbezogenen Best Practices von AWS zu bestimmen.

Die folgenden AWS-Sicherheitsstandards sind verfügbar und müssen einzeln aktiviert werden:

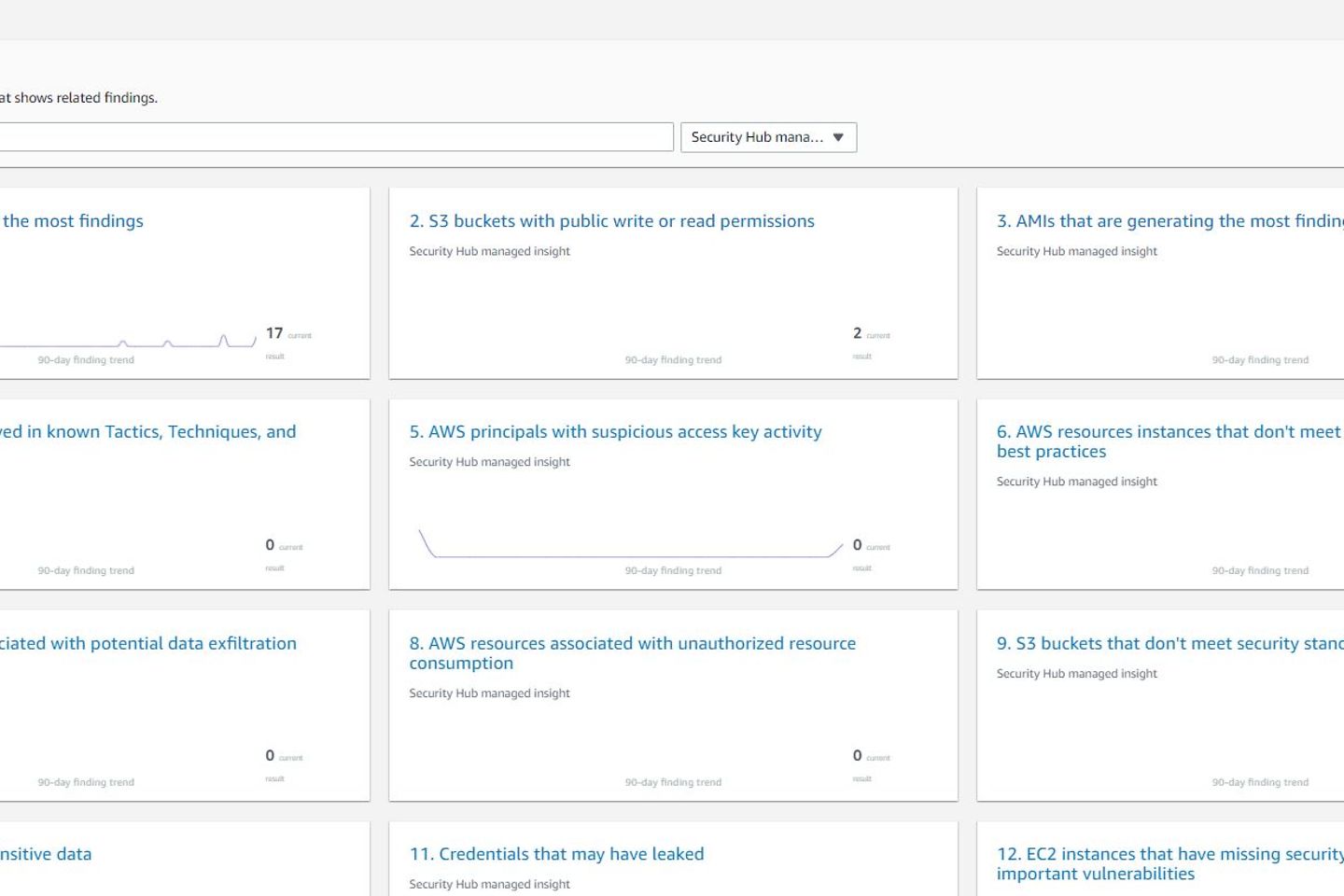

Der Security Hub enthält vorkonfigurierte Einblicke, die als Ergebnisfilter verwendet werden. Die Einblicke helfen dabei, wichtige Ergebnisse schneller zu finden und zu priorisieren. Es ist auch möglich, eigene, benutzerdefinierte Einblicke einzurichten.

Die Ergebnisse des Security Hub umfassen Überprüfungen der aktivierten Sicherheitsstandards, AWS-Dienste (wie Amazon Inspector, Amazon GuardDuty, AWS Firewall Manager usw.), Integrationen von Drittanbietern (z.B. Cloud Custodian) oder benutzerdefinierte Integrationen, die über Drittanbieter-Integrationen nicht verfügbar sind.

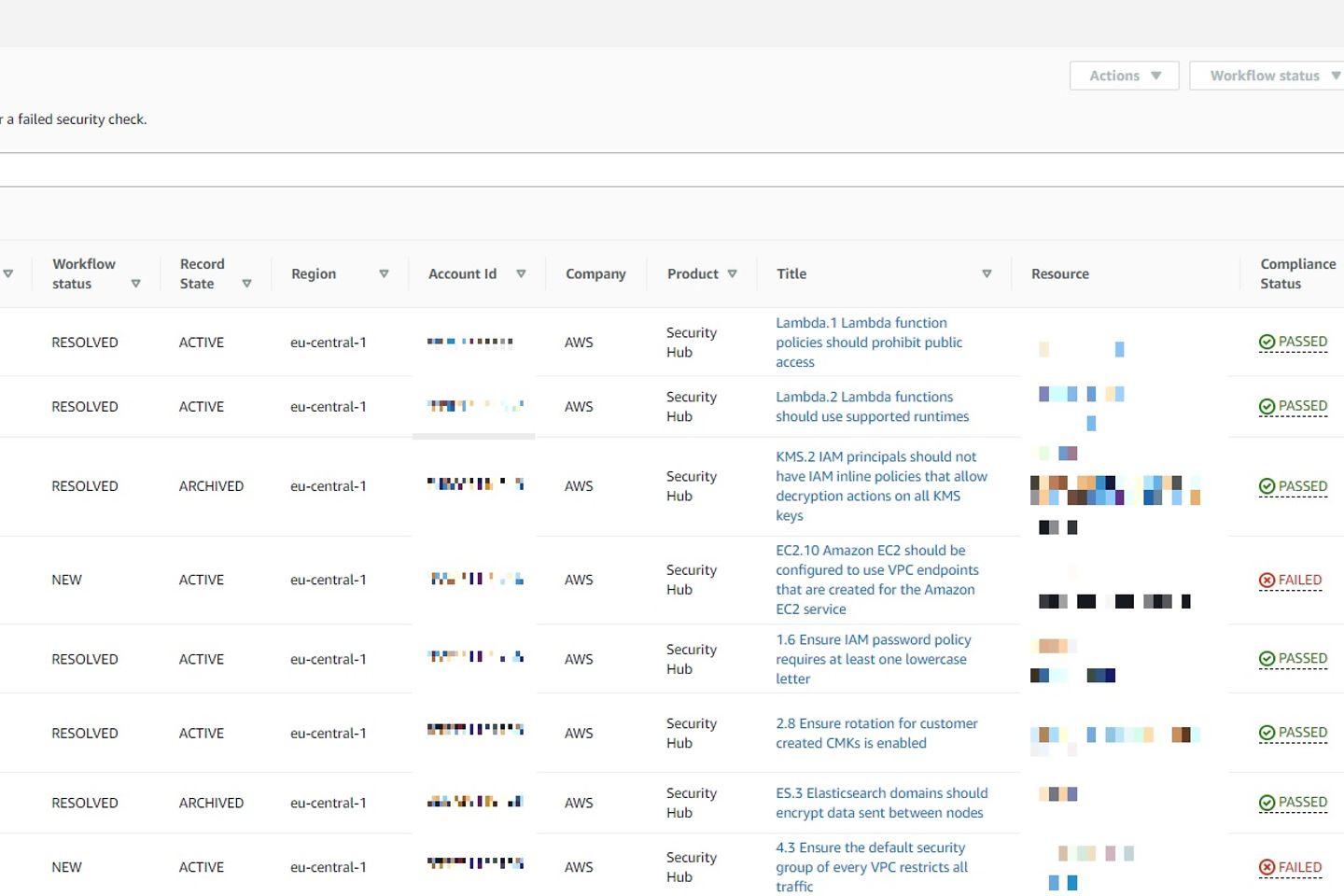

Es stehen mehrere Filter- und Sortieroptionen zur Verfügung, darunter Schweregrad, Produkt oder Aktualität des Ergebnisses. Im zentralen Security Hub-Konto mit den Security Hub-Administrationsberechtigungen für die AWS-Organisation können Sie auch die Ergebnisse für einzelne Konten sehen.

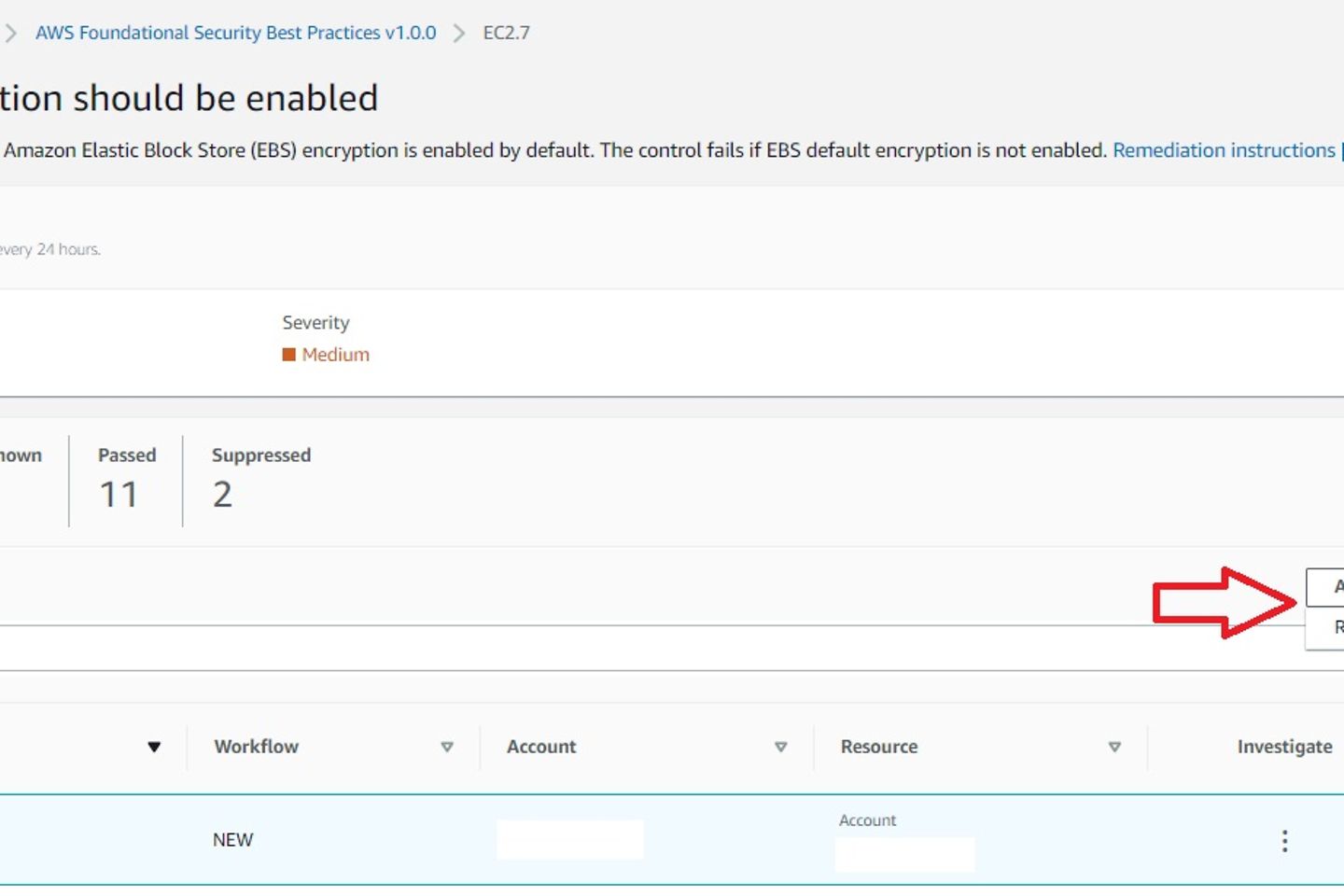

Wenn Sie die Security Hub Automated Response and Remediation (SHARR)-Lösung integriert haben, können Sie das Ergebnis über die Aktionsschaltfläche automatisch korrigieren. Es ist auch möglich, den Workflow-Status eines Ergebnisses anzupassen.

Wie bereits erwähnt, ermöglicht AWS Security Hub die Integration anderer Produkte. Dies können AWS-Dienste wie Amazon Inspector und sogar Dienste von Drittanbietern wie Cloud Custodian sein, um nur einen zu nennen. Die Ergebnisse dieser Dienste werden dann über den AWS Security Hub visualisiert. Der Vorteil solcher Integrationen besteht darin, dass der Security Hub für viele andere Sicherheits- und Compliance-Tools/Services eine zentrale Perspektive bietet.

SHARR steht für Security Hub Automated Response and Remediation. Diese Lösung ist ein Add-on für den Security Hub-Dienst. Es gibt eine Reihe von Reaktions- und Korrekturmaßnahmen, die in Ihrer gesamten AWS-Organisation angewendet werden können. Diese Korrekturen basieren auf einigen Kontrollen der Sicherheitsstandards. Sie können die Korrekturen auswählen, die automatisch oder manuell über das Security Hub-Dashboard durchgeführt werden sollen.

Normalerweise haben Sie in Ihrer Umgebung bereits eine eigene Logik aufgebaut, um automatisch auf Compliance- oder Sicherheitsverletzungen zu reagieren. Der Vorteil von SHARR besteht darin, dass es sich um eine offizielle Lösung von AWS handelt. Die verfügbaren Reaktions- und Korrekturmaßnahmen werden gemäß den Best Practices von AWS erstellt und können sofort verwendet werden.

Die Lösung befolgt die grundlegenden Workflows „Erkennen“, „Erfassen“, „Korrigieren“ und „Protokollieren“. Im ersten Schritt werden die Erkenntnisse aus den Sicherheitsstandards berücksichtigt. Um im Anschluss die relevanten Playbooks auszulösen, werden die Amazon-CloudWatch-Ereignisregeln verwendet. Diese können automatisch oder manuell über die benutzerdefinierten Aktionen des AWS Security Hub ausgeführt werden.

Anschließend verwenden die Playbooks die gespeicherte Logik – teils über Lambda-Funktionen, teils über AWS-Systems-Manager-Automatisierungsdokumente –, um die jeweiligen Korrekturen durchzuführen. Das Protokoll umfasst drei Stationen: Nach der Ausführung werden die Ergebnisse in einer CloudWatch-Log-Gruppe gespeichert, Amazon SNS wird benachrichtigt und der Status des Security-Hub-Ergebnis-Workflows auf NEU, BENACHRICHTIGT oder GELÖST aktualisiert. Der Prozess wird zusätzlich als Statusinformation protokolliert.

SHARR ist als AWS-CloudFormation-Vorlage verfügbar. Sie können die Lösung mit nur wenigen Klicks in jeder AWS-Umgebung einrichten. Sie besteht aus:

Hinweis: Da dienstverwaltete Stack-Sets derzeit keine verschachtelten Stack-Sets unterstützen, ist eine Automatisierung erforderlich, um den Mitglieder-Stack für neue Konten bereitzustellen. Je nachdem, wie Sie Ihre Konten erstellen, sollten Sie dies als zusätzlichen Schritt betrachten.

SHARR funktioniert auf zwei Arten: über automatisierte oder benutzerinitiierte Korrekturen.

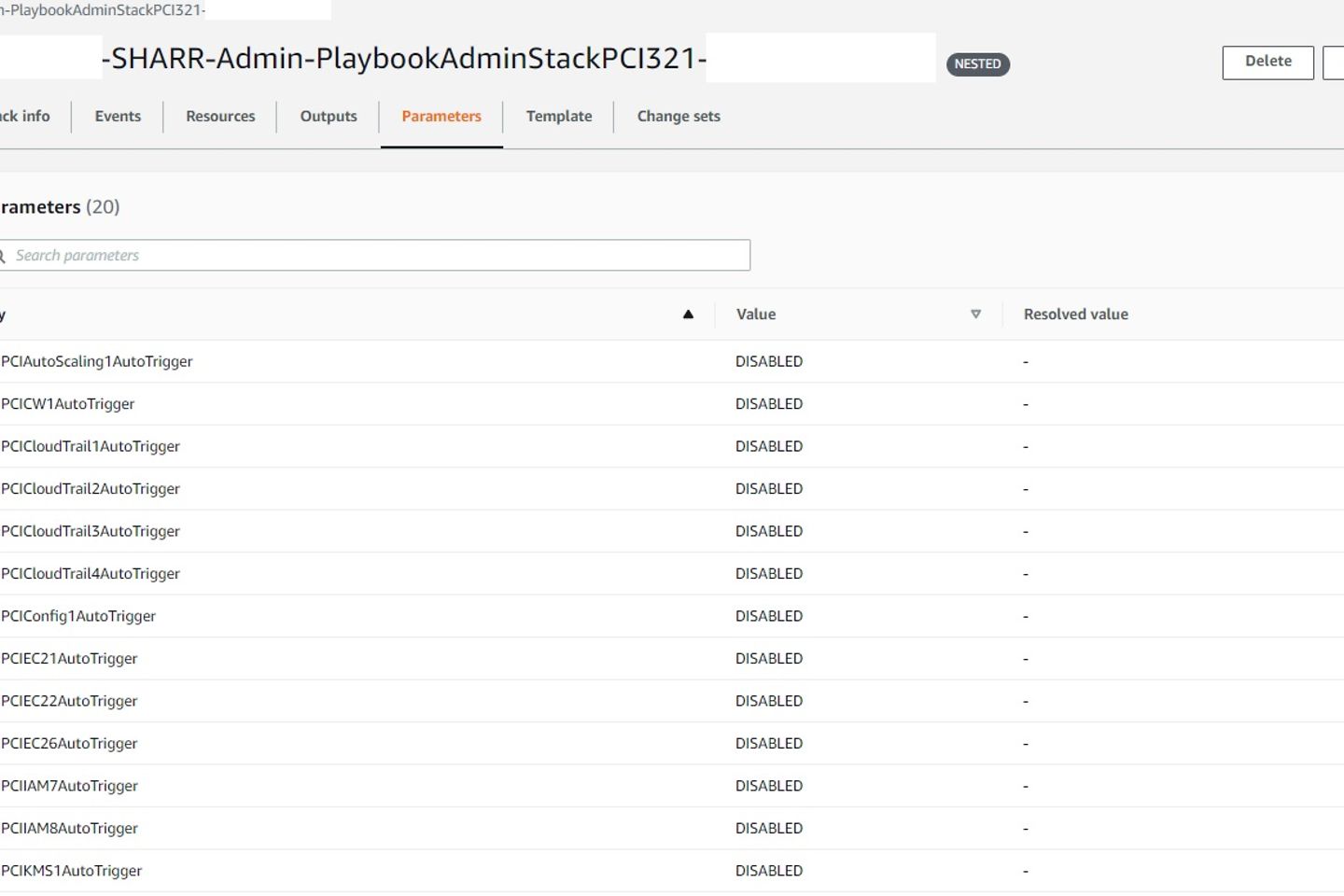

Standardmäßig sind alle automatisierten Korrekturen deaktiviert. Der Parameter des Admin-Stacks im delegierten Security-Hub-Admin-Konto muss aktualisiert werden, um eine bestimmte automatisierte Korrektur für alle oder einige der Konten in der AWS-Organisation zu ermöglichen.

Da jeder Sicherheitsstandard unterschiedliche Eigenschaften hat, wird für jeden aktivierten Stack ein verschachtelter Stack erstellt. Nach der Aktivierung der automatischen Korrektur beginnt diese mit der schrittweisen Behebung aller Ergebnisse. Dies kann unter Umständen bis zu 24 Stunden dauern, da der AWS Security Hub täglich einmal den Compliance-Status der einzelnen Ergebnisse aktualisiert.

Das Security Hub Dashboard kümmert sich um die vom Benutzer initiierten Korrekturen. Im Hintergrund wird eine Amazon-CloudWatch-Ereignisregel aufgerufen, die die entsprechende Playbook-Automatisierung auslöst.

Nachdem die Automatisierung das Ergebnis erfolgreich umgesetzt hat, wird der Workflow-Status auf „gelöst“ aktualisiert und in den Ergebnisnotizen eingetragen. Weitere 24 Stunden später wird der Compliance-Status automatisch von „nicht bestanden“ auf „bestanden“ umgestellt.

Der AWS Security Hub ist keine Lösung, die man einmal einrichtet und dann vergessen kann. Eine verantwortungsbewusste Nutzung und Verwaltung von Anmeldeinformationen, die Verfolgung aktueller Bedrohungen und die Einhaltung der Richtlinien Ihres Unternehmens sind von entscheidender Bedeutung.

AWS bietet SHARR als Grundlage für ein automatisiertes Sicherheitsmanagement Ihrer AWS-Umgebung nach Best Practices an.

Obwohl es nicht für jedes Ergebnis eine automatisierte Korrektur gibt, ist die Dokumentation zur manuellen Behebung hervorragend. Sie müssen jedoch auch die verfügbaren automatisierten Korrekturen prüfen und sie nacheinander aktivieren, sofern dies für Ihre Umgebung zutrifft. Ziel ist es, die automatisierten Korrekturen bald über das Security Hub Dashboard aktivieren zu können – für einen noch effektiveren Schutz.